Windows のログオン・ログオフの履歴は Windows イベントログから確認できます。

※参考: 「イベントビューア」の開き方

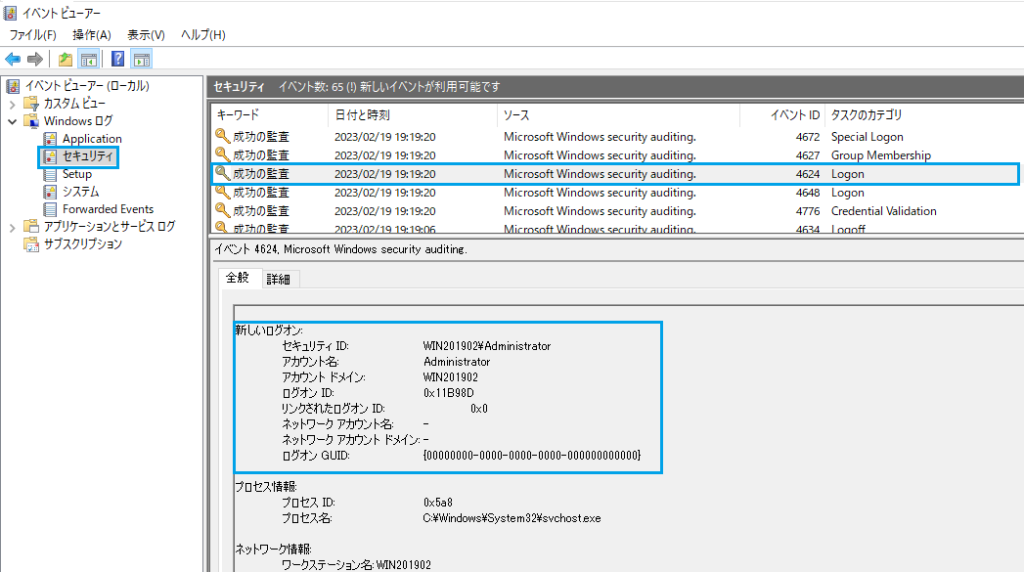

1. セキュリティ ログから確認する

セキュリティログに記録されるログから、どのユーザーが Windowsにログオンしたかを特定できます。

1.1. ログオン時に出力されるイベント

- 4624: アカウントが正常にログオンしました。

- 4625: アカウントのログオンに失敗しました。

- 4648: 明示的な資格情報を使用してログオンが試行されました。

イベントID 4624の「新しいログオン」から、誰がログオンしたかを特定することができます。

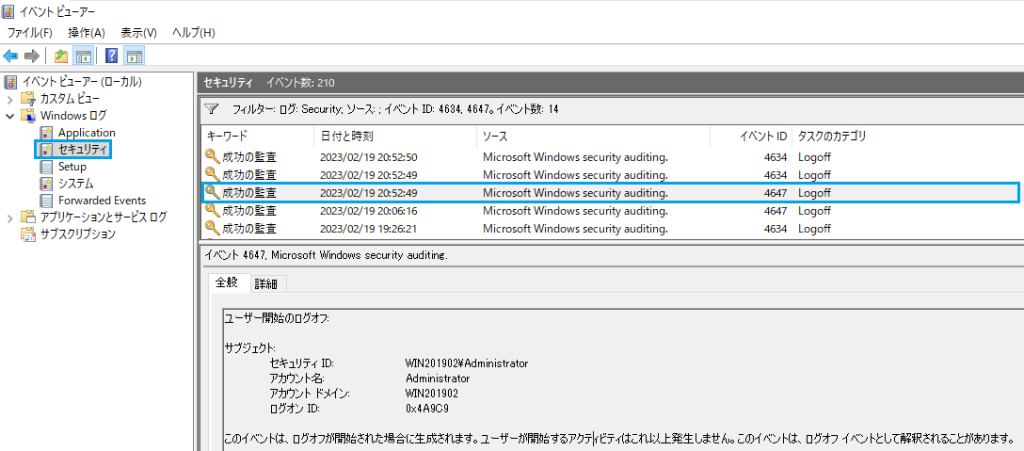

1.2. ログオフ時に出力されるイベント

- 4634: アカウントがログオフされました。

- 4647: ユーザーが開始したログオフ。

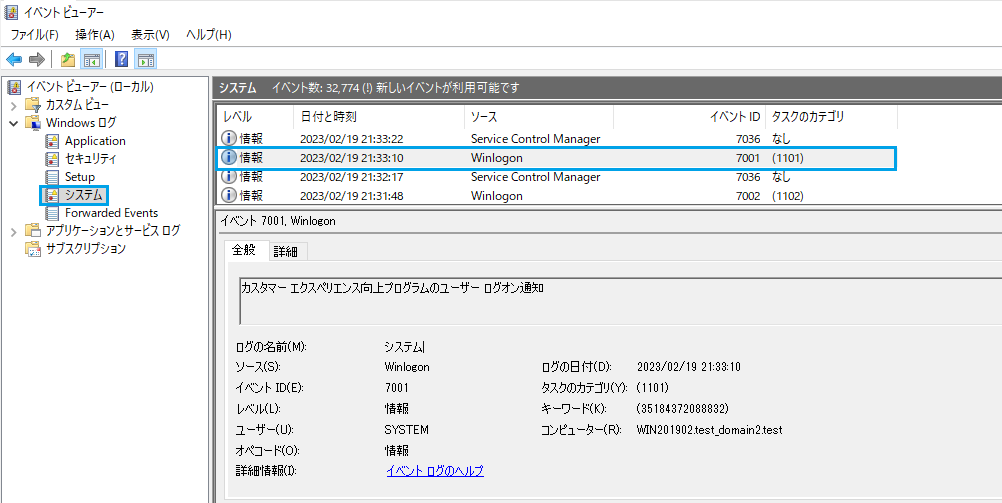

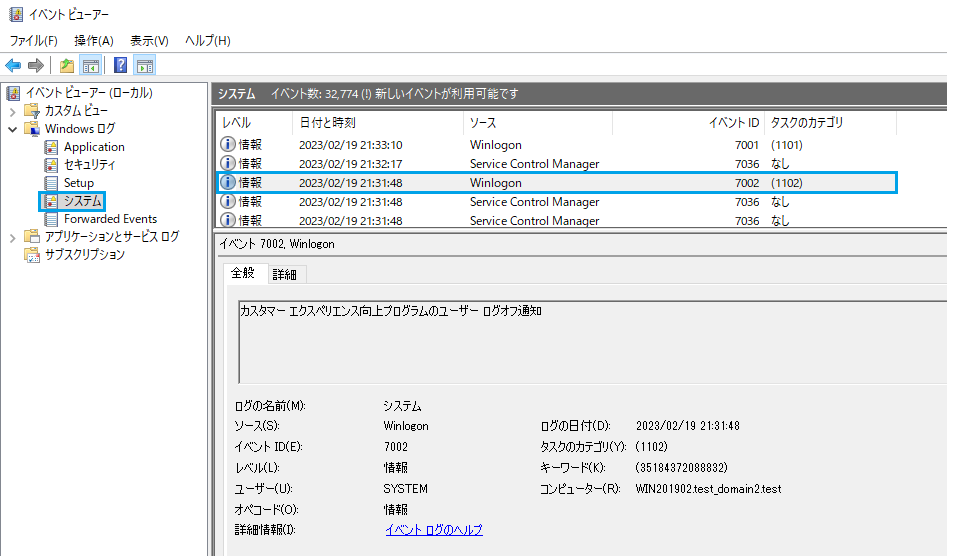

2. システム ログから確認する

2.1. ログオン時に出力されるイベント

- 7001: カスタマー エクスペリエンス向上プログラムのユーザー ログオン通知

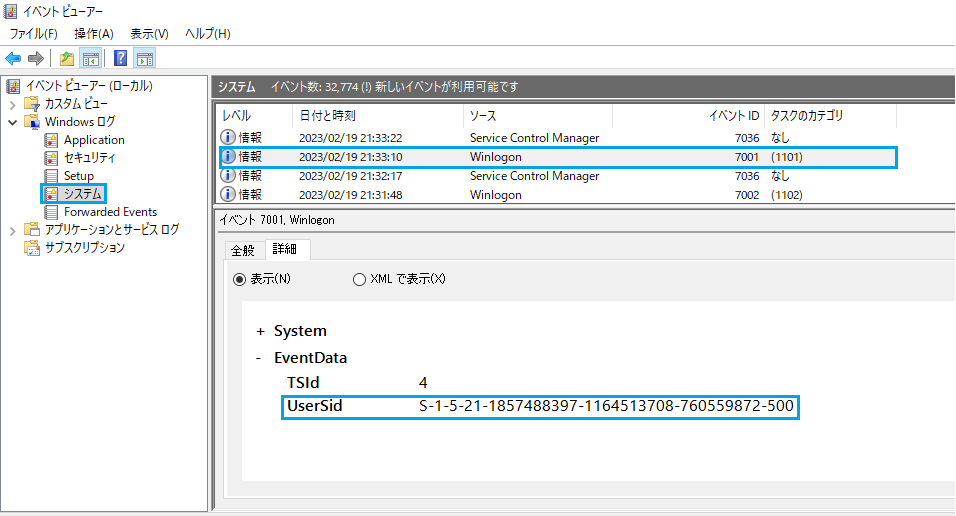

ユーザー名は常に「SYSTEM」となります。実際にログオンしたユーザー名を特定したい場合は「詳細」タブからSIDを確認し、さらにSIDからユーザー名を特定する必要があります。

※参考: WindowsユーザーのSIDを確認する

2.2. ログオフ時に出力されるイベント

- 7002: カスタマー エクスペリエンス向上プログラムのユーザー ログオフ通知

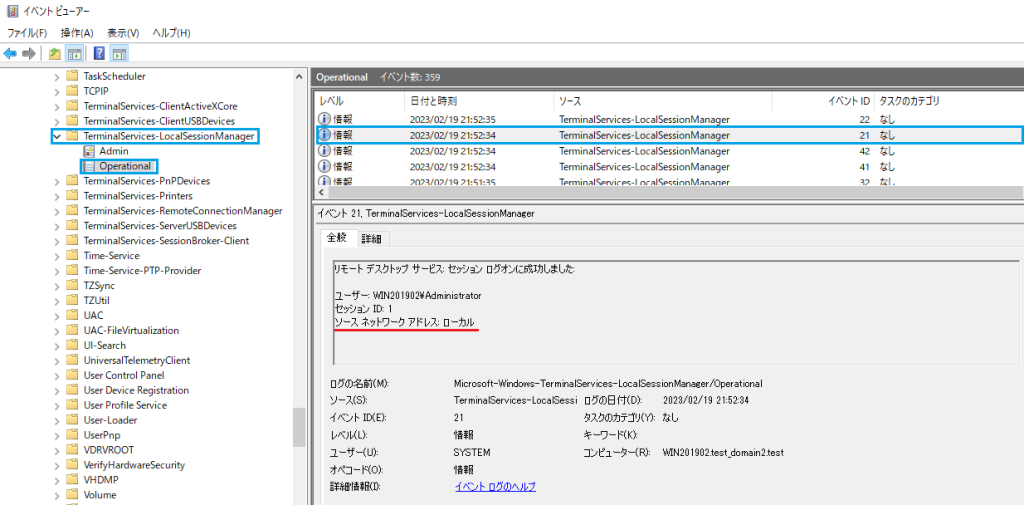

3. TerminalService-LocalSessionManager ログから確認する

TerminalService-LocalSessionManager という名前から、リモートデスクトップで接続した場合のみ記録されるログのように見えますが、コンソールからログオンした場合もログが記録されます。

イベントログのパス

アプリケーションとサービスログ > Microsoft > Windows > TerminalService-LocalSessionManager > Operational

3.1. ログオン時に出力されるイベント

- 21:リモートデスクトップ サービス: セッション ログオンに成功しました

3.1.1. コンソールからログオンした場合

コンソールからログオンした場合は「ソースネットワークアドレス」が ローカルになります。

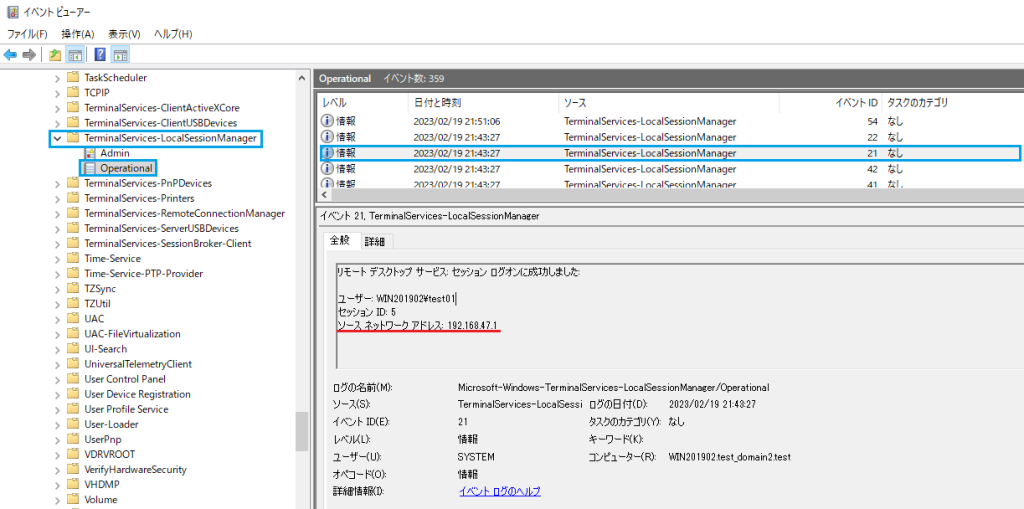

3.1.2. リモートデスクトップ接続でログオンした場合

コンソールからログオンした場合は「ソースネットワークアドレス」に接続元のクライアントのIPアドレスが表示されます。

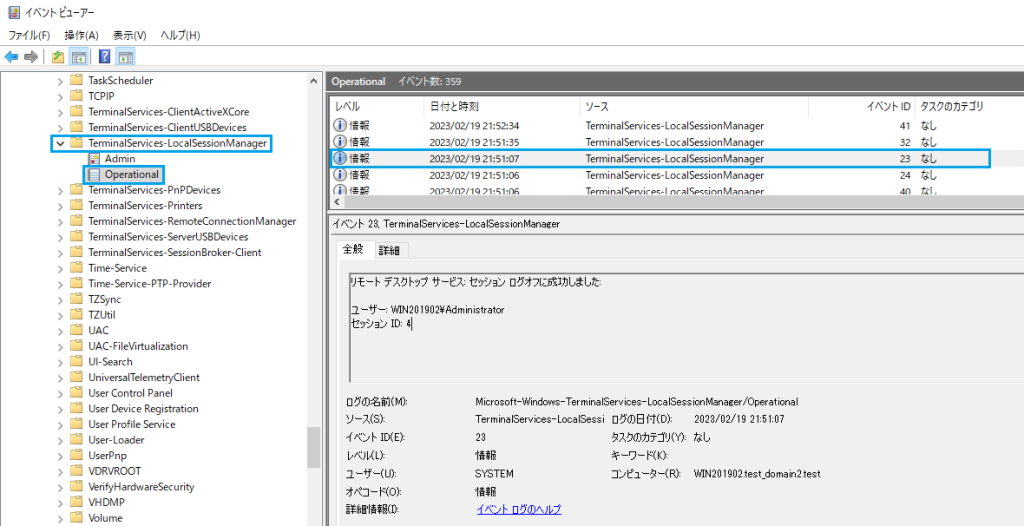

3.2. ログオフ時に出力されるイベント

- 23:リモートデスクトップ サービス: セッション ログオフに成功しました

以上。

コメント